Lieferantenauswahl leicht gemacht

Eine enorme Vielzahl an Lieferanten steht einer ebenso großen Zahl Unternehmen gegenüber. Im ersten Moment erscheint es ökonomisch meist am sinnvollsten den günstigsten Lieferanten mit der kürzesten Lieferzeit zu wählen. Nicht umsonst, bietet Amazon eine same day delivery Option, und ist mit seiner riesigen Auswahl eines der erfolgreichsten Unternehmen der Welt.

Doch ist es sinnvoll, immer nur nach dem günstigsten Preis und schneller Lieferung zu gehen?

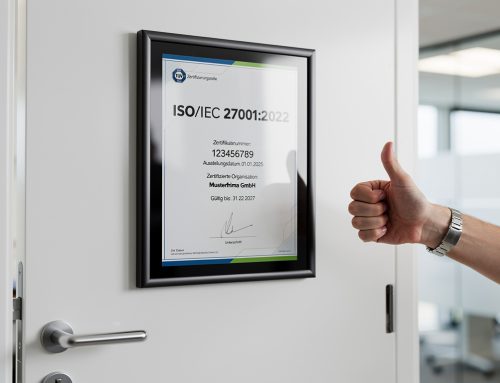

Betrachten wir die ISO 27001 für Informationssicherheit, so wird schnell klar, dass es beim Thema Lieferanten einiges zu beachten gilt – zumindest wenn das Unternehmen Wert auf Informationssicherheit legt.

Aus Sicht der Informationssicherheit, sind Informationen des Unternehmens eines Ihrer höchsten Güter und finden sich in unterschiedlichster Form wieder; seien es ausgedruckte Personalunterlagen, Konstruktionspläne auf den Festplatten der Arbeitsrechner, die Systembackups auf externen Servern oder das Wissen der Mitarbeiter in deren Köpfen – all dies sind schützenswerte Güter. Um diese zu schützen, werden diese katalogisiert, analysiert, klassifiziert und dementsprechend geschützt. All dies fordert die Norm hier ausdrücklich, denn der Abfluss von Informationen stellt ein omnipräsentes Risiko dar.

Für die Auswahl der Lieferanten bedeutet dies, dass nun also nicht mehr nur die klassischen unternehmensintern festgelegten Kriterien zur Auswahl der Lieferanten, anhand des Lieferantenbewertungssystems herangezogen werden, sondern diese um Kriterien der Informationssicherheit erweitert werden müssen. Das heißt, Lieferanten die Zugang zu Informationen des Unternehmens erhalten, müssen entsprechende Informationssicherheitsanforderungen erfüllen um Risiken zu minimieren.

Wie können Sie sich schützen?

Unternehmen sollten demnach über eine Übersicht aller Ihrer kritischer Lieferanten haben. Dazu zählen Lieferanten, die Zugang zu geschützten Räumlichkeiten und Informationen haben. Als Beispiel können hier Räumlichkeiten der Personalabteilung oder Räume mit IT-Systemen wie Server- oder Verteilerräume herangezogen werden. Im konkreten Fall bedeutet dies, dass festzuhalten ist, um welche Art Lieferant es sich handelt, auf welche Informationen bzw. informationsverarbeitenden Systeme und wie dieser zugreifen kann. Ist es einem Lieferanten gestattet auf Informationen zuzugreifen, so sollte in jedem Fall eine Geheimhaltungsvereinbarung (GHV oder auch eng. NDA) abgeschlossen werden. Greift der Dienstleister zudem auf personenbezogene Daten zu, ist ein Auftragsverarbeitungsvertag (AVV) abzuschließen.

Vertraglich sollten in den Vereinbarungen alle relevanten Informationssicherheitsanforderungen festgelegt und vereinbart werden. Darin sollte u.a. enthalten sein,

- um welche Informationen es sich handelt,

- wie Informationen klassifiziert werden,

- wie die gesetzlichen und behördlichen Anforderungen eingehalten werden,

- in welchem Rahmen die Nutzung der Informationen erlaubt ist,

- wem die Nutzung erlaubt wird,

- wie mit Verstößen und Konflikten umgegangen wird,

- die Verpflichtung der Einhaltung der Sicherheitsanforderungen,

- das Recht des Auftraggebers zur Überprüfung der Prozesse und Maßnahmen in diesem Zusammenhang,

- sowie ggf. die Verpflichtung zur Umsetzung von vereinbarten Maßnahmen wie bspw. einer Zugangssteuerung.

Hierfür sollte wie bei der klassischen Auswahl auch, ein sog. Lebenszyklus-Prozess erstellt werden. Dieser beinhaltet wie mit der Auswahl, dem Umgang sowie Änderungen von Lieferanten und Lieferantenbeziehungen umzugehen ist.

Wieso ist das Thema so wichtig?

Lieferanten die über unzureichende Informationssicherheit verfügen, stellen eine potentielle Gefährdung der Vertraulichkeit von Informationen dar. Man möchte vermeiden, dass Informationen an Unbefugte gelangen und dies ggf. zu Nachteilen im Wettbewerb oder auch gesetzlichen Konsequenzen führt.

Fazit

Nicht immer ist günstig und schnell die richtige Wahl. Schaffen Sie klare Prozesse zur Auswahl und dem Umgang mit Lieferanten. Verschaffen Sie sich einen Überblick über Ihre Lieferanten und deren Zugänge zu Informationen. Prüfen Sie ob Ihre bestehenden oder potentiellen Lieferanten eine Zertifizierung oder Label für Informationssicherheit nach ISO 27001 oder TISAX besitzen und ob dieses aktuell ist. Überprüfen Sie zudem bestehende Vereinbarungen mit Ihren Lieferanten und ergänzen Sie bei Bedarf Vereinbarungen um GHVs oder AVVs um sich zusätzlich abzusichern. Die Überwachung Ihrer Lieferanten bietet Ihnen eine Maßnahme zum Schutz Ihrer Informationen.

Bildnachweis: (C) tawatchai07, CC0 v1.0, (C) Freepik