Die Versprechen der Digitalisierung im QM

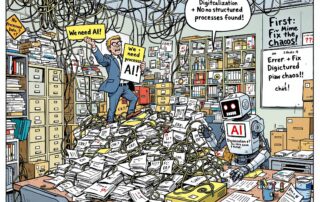

Ob Dokumentenlenkung, Auditmanagement, KPI-Tracking oder Maßnahmenverfolgung – für nahezu jeden Bereich des Qualitätsmanagements gibt es heute spezialisierte Softwarelösungen. Zu den Vorteilen zählen: Automatisierung manueller Prozesse: z. B. automatische Erinnerungen an anstehende Audits oder Maßnahmen Echtzeit-Transparenz: Zentrale Dashboards machen Qualitätskennzahlen sofort sichtbar Zugriffsmanagement und Nachverfolgbarkeit: Wer hat wann was geändert? Verbesserte Zusammenarbeit: Cloudbasierte Tools ermöglichen standortübergreifendes Arbeiten Diese Vorteile sind gerade in Zeiten von Remote Work und internationalen Teams ein echter Pluspunkt. Die Schattenseite: Tool-Overload und Einführungsprobleme Doch nicht alles, was digital glänzt, bringt automatisch Verbesserungen. In vielen [...]